反向壳备忘单::upside-down_face:反向壳备忘单:upside-down_face:

”reverse-shell pentesting ctf red-team attack-defense pentesting-tools reverse-shell-as-a-service Go“ 的搜索结果

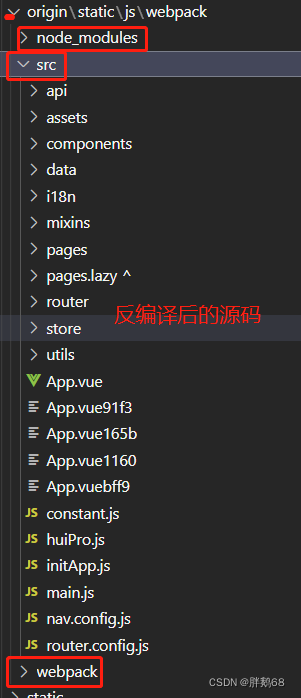

truefalse当时:1、打包后能看到文件,;2、打包后会导致文件变大(因为多了很多map文件导致的);当时:1、打包后无法看到文件,所以无法进行反编译;2、打包后的文件很小(因为没有map文件);,打包后文件的大小2.8M,打包...

逆向弹壳 Windows的交互式反向外壳(服务器也可以在Linux上运行)

返回一个交互式的shell 使用: 先修改脚本中的两个变量 $ip 和 $port 为自己所需的。然后本地监听 $port 。例如: $ip = '192.168.1.111'; // CHANGE THIS $port = 13123; // CHANGE THIS nc -v -l -p 13123 然后...

1.打开cmd,使用管理员打开 2.找到需要编译的js的目录下,这里以d://dist/static/js目录为例 执行: cd d://dist/static/js...3.执行npm,加载reverse-sourcemap资源 执行:npm install --global reverse-sourcemap 4.反

cd reverse-shell-generator 3. Install Dependencies: pip3 install -r requirements.txt 4. Run the Python-file: python3 main.py 通过脚本安装: chmod +x install.sh ./install.sh 完毕! 由SoftwareUser23...

压缩 css 和 javascript 代码,是一种简单且见效明显的的提高 web 性能的方式。但是,当需要调试这些压缩文件中的代码时变成了“噩梦”。source map 是解决该问题的方式之一,其提供了一种将压缩文件中的代码映射回...

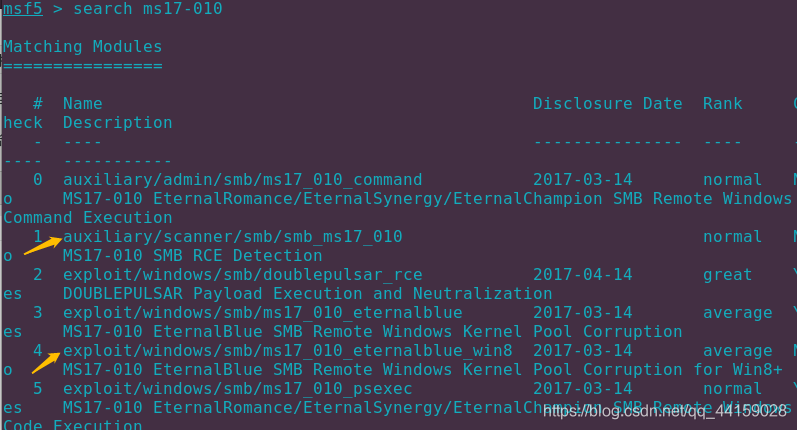

前文分享了Vulnhub靶机渗透的环境搭建和JIS-CTF题目,采用Nmap、Dirb、中国蚁剑、敏感文件分析、SSH远程连接、Shell提权等获取5个flag。本文将讲解DC-1提权和Drupal漏洞利用,通过信息收集、CMS漏洞搜索、Metasploit...

k-shell算法中很多节点的kshell值相同,无法区分它们的重要性,因此对k-shell算法进行了改进,提出了IKS算法 二.算法思路 熵是用来表示信息的不确定性,熵越大表示信息的不确定性越大。 这篇文章将熵扩展到了复杂...

给出一个链表,每 k 个节点一组进行翻转,并返回翻转后的链表。 k 是一个正整数,它的值小于或等于链表的长度。如果节点总数不是 k 的整数倍,那么将最后剩余节点保持原有顺序。 示例 : ...

通过前面的学习我们已经能够通过遍历所有已知的函数及其指令来达到一种基本的搜索效果,这当然很有用,不过有时候我们需要搜索一些特定的字节,比如0x48 0xff 0xc2,这3个字节代表的汇编代码为inc rdx ...

攻击机 kali-linux-2020.4-vbox-i386 设置 USB设备关闭,网络连接方式仅主机(Host-Only)网络。 攻击机IP 192.168.56.103 步骤1 靶机目标发现 因为靶机和攻击机在同一个网络内,所以使用KALI上arp-scan -l 进行...

题目链接:https://adworld.xctf.org.cn/task/task_list?type=reverse&number=4&grade=0&page=1 二、使用步骤 1.反编译 在命令窗口执行 uncompyle6 test.pyc > test.py 得到py文件 import base64 ...

本题是xctf攻防世界中Reverse的新手第九题。题目来源:NJUPT CTF 2017 给了一个python经过编译后得到的字节文件Py.pyc,需要对该二进制文件进行逆向分析,找到flag 实验环境:IDA Pro 7.0,gdb 0x01 解题过程 1.1 ...

推荐文章

- php 上传图片 缩略图,PHP 图片上传类 缩略图-程序员宅基地

- scrapy爬虫框架_3.6.1 scrapy 的版本-程序员宅基地

- 微信支付——统一下单——java_小程序统一下单接口-程序员宅基地

- (已解决)报错 ValueError: Tensor conversion requested dtype float32 for Tensor with dtype resource-程序员宅基地

- 记录el-table树形数据,默认展开折叠按钮失效_eltable一刷新展开的子节点展开按钮消失-程序员宅基地

- 设计模式复习-桥接模式_csdn天使也掉毛-程序员宅基地

- CodeForces - 894A-QAQ(思维)_"qaq\" is a word to denote an expression of crying-程序员宅基地

- java毕业生设计移动学习网站计算机源码+系统+mysql+调试部署+lw-程序员宅基地

- 14种神笔记方法,只需选择1招,让你的学习和工作效率提高100倍!_1秒笔记 高级-程序员宅基地

- 最新java毕业论文英文参考文献_计算机毕业论文javaweb英文文献-程序员宅基地